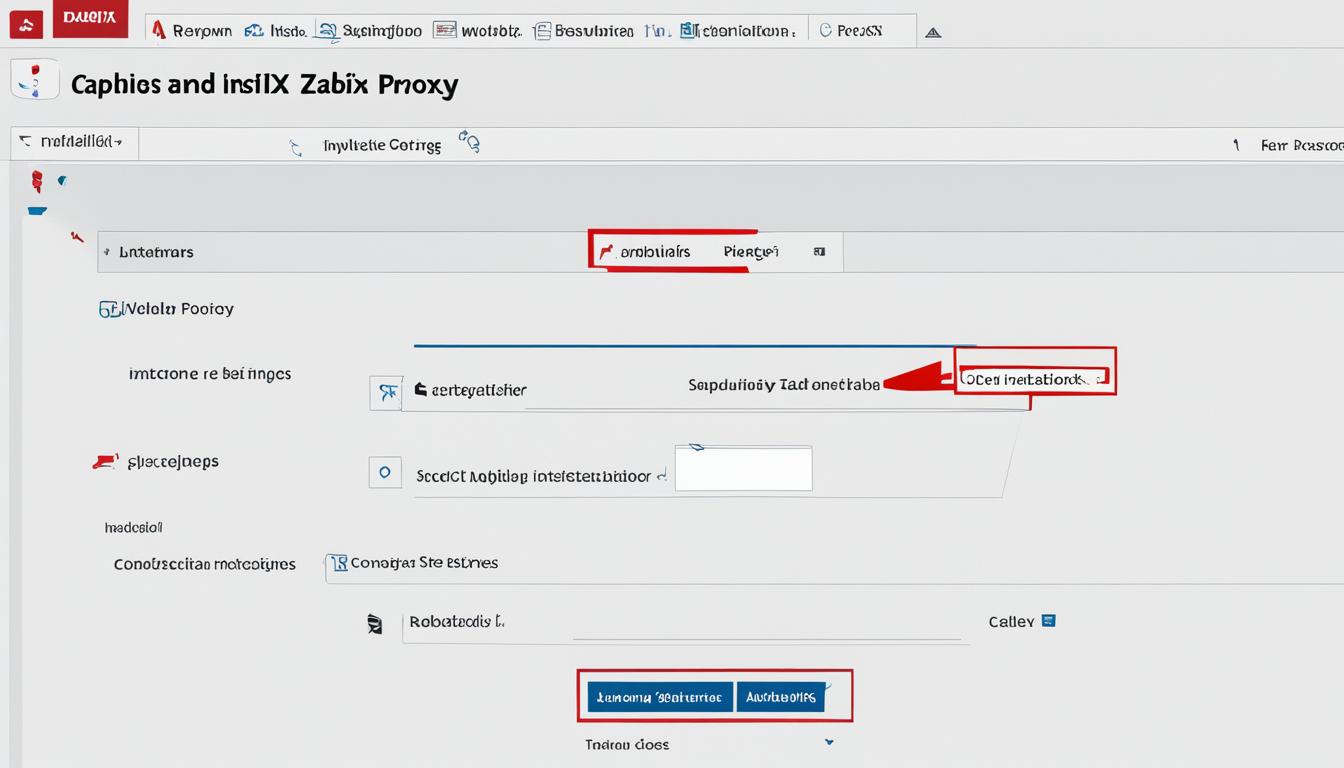

Anleitung: Zabbix Proxy installieren Schritt-für-Schritt

Der Zabbix Proxy ist ein Prozess oder Serverdienst, um Monitoring Daten zu sammeln und diese an einen Zabbix Server weiter zu leiten. Ein Zabbix Proxy kann für verschiedene Szenarien verwendet werden, wie z.B. Monitoring für Remote Standorte, Monitoring für Standorte...