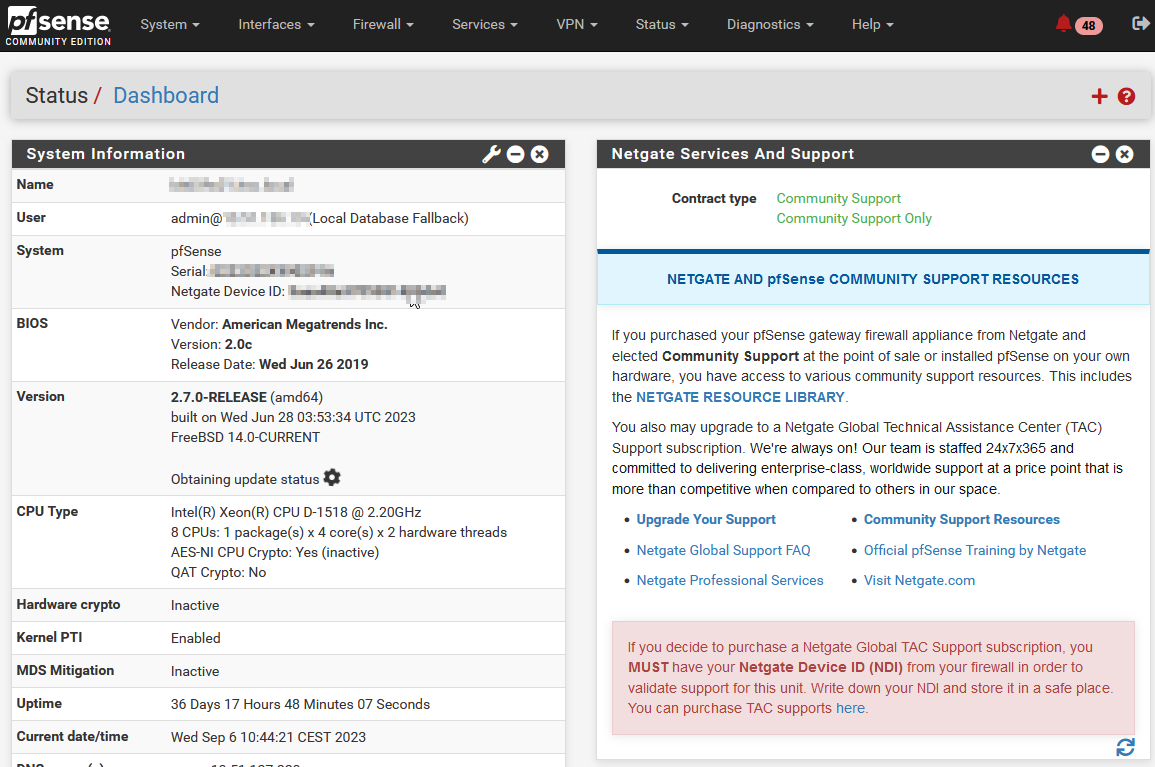

Entdecken Sie, wie die pfSense Firewall funktioniert

Als IT-Profis beschäftigen wir uns täglich mit der Bedeutung von Online-Sicherheit und Datenschutz. Eine der wichtigsten Maßnahmen zur Gewährleistung dieser Aspekte ist die Verwendung von Firewalls. In diesem Artikel werden wir die pfSense Firewall genauer untersuchen und erklären, wie sie...