Was ist WannaCry?

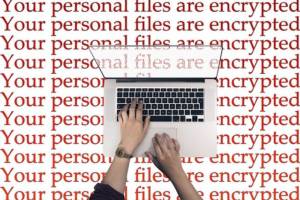

Unter dem Begriff WannaCry versteht man eine äußerst potente Schadsoftware, die im Mai 2017 großflächig aufgetreten ist und primär Computer mit den beiden Betriebssystemen Windows 7 und Windows XP befallen hat. WannaCry orientiert sich in der Funktionsweise an einer klassischen Ransomware: Die Schadsoftware verschlüsselt die Festplatten inklusive aller Daten des befallenen Rechners mit einer leistungsstarken Verschlüsselung und fordert von dem Anwender Lösegeld für die Entschlüsselung der Daten. Das Besondere an WannaCry war, dass die Ransomware mit der Funktionalität eines Computerwurms ausgestattet war, wodurch sie sich binnen kürzester Zeit weltweit auf Millionen von Rechnern verbreiten konnte.

Allgemeine Informationen zu WannaCry

Am 12. Mai 2017 wurde eine weltweite massenhafte Infektion von Windowscomputern durch einen neuartigen Computervirus registriert. Innerhalb von nur 24 Stunden waren weltweit mehr als 230.000 Windowsrechner betroffen. Neben vielen privaten Computern, auf denen die beiden Betriebssysteme Windows 7 und Windows XP installiert waren, waren auch viele Unternehmen, Regierungsbehörden, Industrieanlagen sowie kritische Infrastrukturen betroffen. Diese Ransomware wird im Allgemeinen als WannaCry bezeichnet, ist jedoch auch unter folgenden Namen bekannt:

– WannaCrypt

– WCrypt

– WCRY

– Wana Decryptor 2.0

Ransomware stellt eine spezielle Untergruppe von Schadsoftware dar und kommt im Bereich der Cyberkriminalität schon seit Jahren äußerst erfolgreich zum Einsatz. Während die bisherigen Ransomware-Angriffe in der Regel vereinzelt durchgeführt wurden und vorwiegend einzelne Unternehmen, Organisationen oder Privatpersonen gezielt ins Visier der Hacker genommen wurde, hebt sich WannaCry durch seine aggressive Weiterverbreitung deutlich von den bisherigen Hackerangriffen ab. Neben der reinen Ransomware-Funktionalität kommt im Rahmen von WannaCry auch ein potenter Wurmvirus zum Einsatz. Dieser nutzt gezielt den Windows Exploit „EternalBlue“ in Kombination mit dem Backdoor-Tool „DoublePulsar“, um sich selbständig weiterzuverbreiten.

Funktionsweise von WannaCry

Nachdem WannaCry auf ein anfälliges System kopiert wurde, wird zunächst eine Verbindung zu der sogenannten „Killswitch-URL“ aufgebaut. Falls die Domain nicht aktiv ist, wird der sogenannte Dropper aktiviert, der für die Installation der Ransomware zuständig ist. Danach kreiert die Malware einen Service mit der Bezeichnung „mssecsvc2.0“, der den Displaynamen „Microsoft Security Center 2.0“ erhält. Dieser scannt bei der ersten Gelegenheit zuerst das lokale Netzwerk und danach auch das Internet nach weiteren potenziellen Computern mit der Vulnerability „EternalBlue“. Über diese Funktionalität wird die rasend schnelle Verbreitung der Schadsoftware gewährleistet.

Im nächsten Schritt extrahiert der zuvor aktivierte Dropper die eigentliche WannaCry-Ransomware und führt diese aus. Auch die Ransomware prüft zuerst, ob eine Killswitch-URL vorhanden ist. Nur falls diese nicht gefunden wird, geht es mit dem nächsten Schritt weiter.

Nachfolgend gewährt sich WannaCry vollen Zugriff auf alle sich auf dem Rechner befindenden Dateien und setzt alle Attribute der Dateien auf „versteckt“. Danach werden alle Dateien mit einem komplexen Verschlüsselungsalgorithmus verschlüsselt und mit der Dateiendung „.WNCRY“ bestückt. Dabei wird in jedem Ordner eine „ReadMe.txt“-Datei erstellt, welche die genauen Anweisungen für die Zahlung des Lösegelds beinhaltet. Zusätzlich wird ein Registry-Eintrag angelegt, der nach Abschluss der Verschlüsselung alle lokalen Backups und Systemstände entfernt.

Zuletzt ersetzt die Schadsoftware das aktuelle Desktop-Hintergrundbild durch eine Benachrichtigung und startet einen Timer und Anweisungen für die Lösegeldzahlung.

Betroffene Unternehmen und Einrichtungen

Der Hackerangriff betraf mehrere global agierende Unternehmen und Organisationen. Nach aktuellem Stand kam es u.a. bei folgenden Einrichtungen und Unternehmen aufgrund einer Infektion mit der Ransomware zu Störungen und Betriebsausfällen:

– Telefonica (spansicher Telekommunikationskonzern)

– National Health Service (das staatliche Gesundheitssystem in Großbritannien und Nordirland)

– Renault (französischer Automobilkonzern)

– Fedex (weltweit agierendes Logistikunternehmen aus den USA)

– PetroChina (chinesischer Ölkonzern)

Darüber hinaus waren tausende Computer des russischen Innenministeriums, des Katastrophenschutzministeriums sowie des Telekommunikationskonzerns MegFon betroffen. In Deutschland waren bei der Deutschen Bahn rund 450 Computer mit der Ransomware infiziert, was u.a. zum Ausfall von Anzeigetafeln an vielen Bahnhöfen und Videoüberwachungssystemen deutschlandweit führte.

Schutzmaßnahmen gegen Ransom Software

Neben dem Einspielen aktueller Sicherheitspatches für das Betriebssystem und installierte Anwendungen wird der Einsatz einer guten Sicherheitslösung wie beispielsweise ESET empfohlen. Aber auch ein kostenloser Virenschutz bietet ein ausreichendes Maß an Sicherheit gegen Ransomware-Angriffe. Es sollte jedoch beachtet werden, dass manche Antivirenprogramme den Zugriff auf die Killswitch-URL automatisch blockieren, weil sie den erhöhten Datenverkehr für auffällig erachten. Dies ist kontraproduktiv, da sich die Ransomware aufgrund fehlender Aktivierung des Notausschalters in diesem Fall unkontrolliert weiterverbreitet.

Des Weiteren können durch den Einsatz einer Firewall die TCP-Ports 137, 139, 445, 3389 sowie die UDP-Ports 137 und 138 blockiert werden, um ein Eindringen der zurzeit häufigsten Variante des WannaCry-Schädlings zu unterbinden.

- Über den Autor

- Aktuelle Beiträge

Daniel Faust ist Redakteur im Content-Team der Biteno und betreut den Blog der Biteno GmbH.